Dar astăzi, vom vorbi despre un alt scanner de porturi excelent: Unicornscan și despre cum să-l utilizați în următoarea dvs. încercare de scanare a porturilor. La fel ca alte instrumente populare pentru scanarea porturilor, cum ar fi nmap, are câteva caracteristici excelente, care sunt unice pentru el însuși. O astfel de caracteristică este că poate trimite pachete și le poate primi prin două fire diferite, spre deosebire de alte scanere de porturi.

Cunoscut pentru capacitățile sale de scanare TCP și UDP asincrone, Unicornscan le permite utilizatorilor să descopere detalii despre sistemele de rețea prin protocoale de scanare alternative.

Atributele Unicornscan

Înainte de a încerca o rețea și scanarea porturilor cu unicornscan, să evidențiem câteva dintre caracteristicile sale definitorii:

- Scanare TCP fără stat asincronă cu fiecare dintre steagurile TCP sau combinații de stegulețe

- Scanare UDP asincronă specifică protocolului

- interfață superioară pentru măsurarea unui răspuns de la un stimul TCP / IP activat

- Detectare activă și pasivă a sistemului de operare și a aplicațiilor

- Înregistrarea și filtrarea fișierelor PCAP

- capabil să trimită pachete cu amprente diferite ale sistemului de operare decât sistemul de operare al gazdei.

- Ieșire bază de date relațională pentru stocarea rezultatelor scanărilor dvs

- Suport modul personalizabil pentru a se potrivi în funcție de sistemul care este pentestat

- Vizualizări set de date personalizate.

- Are stiva TCP / IP, o caracteristică distinctivă care o diferențiază de alte scanere de porturi

- Vine încorporat în Kali Linux, nu este nevoie să descărcați

Efectuarea unei scanări simple cu Unicornscan

Cea mai simplă scanare cu Unicornscan ne permite să scanăm un singur IP gazdă. Tastați următoarele în interfață pentru a efectua scanarea de bază cu Unicornscan

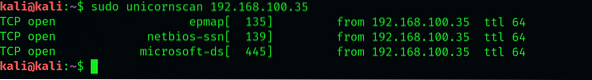

$ sudo unicornscan 192.168.100.35

Aici, am încercat această scanare pe un sistem cu Win 7 conectat la rețeaua noastră. Scanarea de bază a listat toate porturile TCP ale sistemului pe care îl scanăm. Observați asemănările cu scanarea -sS în nmap și modul în care cheia este că nu folosește ICMP în mod implicit. Dintre porturile menționate, sunt deschise doar porturile 135.139.445 și 554.

Scanarea mai multor IP-uri cu Unicornscan

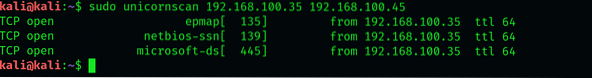

Vom face o ușoară modificare a sintaxei de scanare de bază pentru a scana mai multe gazde și veți observa diferența subtilă față de comenzile de scanare pe care le folosim în nmap și hping. Țintele sunt plasate în ordine pentru a iniția scanarea:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Asigurați-vă că nu puneți virgule între adrese, altfel interfața nu va recunoaște comanda.

Scanarea rețelelor de clasă C cu Unicornscan

Să trecem la scanarea întregii noastre rețele de clasă C. Vom folosi o notație CIDR precum 192.168.1.0/24 pentru a scana toate cele 255 de adrese IP ale gazdei. Dacă ar fi să găsim toate adresele IP cu portul 31 deschis, am adăuga: 31 după notația CIDC:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan ne-a returnat cu succes la toate gazdele care au portul 31 deschis. Interesantul despre unicornscan este că nu se oprește la rețeaua noastră, unde viteza este un factor limitativ. Să presupunem că toate sistemele cu porturile 1020 deschise au avut o anumită vulnerabilitate. Fără să avem nici măcar idee despre locul în care se află aceste sisteme, le putem scana pe toate. Deși scanarea unui număr atât de mare de sisteme poate dura vârste, ar fi mai bine dacă le împărțim în scanări mai mici.

Scanare TCP cu Unicornscan

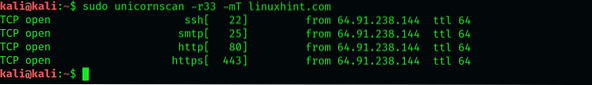

Unicornscan este capabil să efectueze și scanări TCP. Vom desemna site-ul X.com ca țintă și scanează porturile 67 și 420. Pentru această scanare specifică, vom trimite 33 de pachete pe secundă. Înainte de a menționa porturile, vom instrui unicornscan să trimită 33 de pachete pe secundă adăugând -r33 în sintaxă și -mT pentru a indica că dorim să scanăm (m) folosind protocolul TCP. Numele site-ului web va continua cu aceste steaguri.

$ sudo unicornscan -r33 -mT linuxhint.com: 67.420

Scanare UDP:

De asemenea, putem căuta porturi UDP cu unicornscan. Tip:

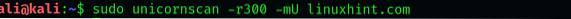

$ sudo unicornscan -r300 -mU linuxhint.com

Observați că am înlocuit T-ul cu un U în sintaxă. Aceasta este pentru a specifica că căutăm porturi UDP, deoarece Unicornscan trimite pachete TCP SYN numai în mod implicit.

Scanarea noastră nu a raportat niciun port UDP deschis. Acest lucru se datorează faptului că porturile UDP deschise sunt de obicei o descoperire rară. Cu toate acestea, este posibil să întâlniți un port deschis 53 sau un port 161.

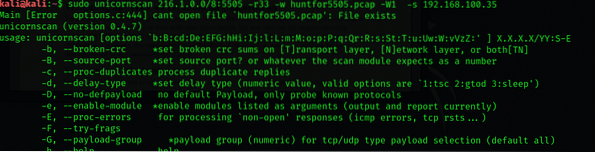

Salvarea rezultatelor într-un fișier PCAP

Puteți exporta pachetele primite într-un fișier PCAP într-un director la alegere și puteți efectua analiza rețelei ulterior. Pentru a găsi gazde cu portul 5505 deschis, tastați

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Concluzie -De ce recomandăm Unicornscan

Pur și simplu, face tot ceea ce face un scaner de porturi tipic și îl face mai bine. De exemplu, scanarea este mult mai rapidă cu unicornscan decât cu alte portscannere, deoarece acestea utilizează stiva TCP / IP a sistemului de operare țintă. Acest lucru este deosebit de util atunci când scanezi rețele corporative masive ca pentester. Este posibil să întâlniți sute de mii de adrese, iar timpul devine un factor decisiv al succesului scanării.

Foaie de trucuri Unicornscan

Iată o foaie de trișare rapidă pentru a vă ajuta cu scanările de bază cu Unicornscan care ar putea fi util.

SYN: -mTScanare ACK: -mTsA

Scanare fină: -mTsF

Scanare nulă: -mTs

Scanare Xmas: -mTsFPU

Scanare conectare: -msf -Iv

Scanare completă de Crăciun: -mTFSRPAU

porturile de scanare de la 1 la 5: gazdă (-mT): 1-5

Concluzie:

În acest tutorial, am explicat instrumentul unicornscan și cum să-l folosesc cu un exemplu. Sper că veți învăța elementele de bază, iar acest articol vă ajută să faceți reclamații prin Kali Linux.

Phenquestions

Phenquestions