O introducere rapidă la Fierce

Astăzi, vom introduce Fierce, un fantastic instrument de cartografiere a rețelei și de scanare a porturilor. Adesea folosit pentru a localiza spații IP non-contigue și nume de gazdă între rețele, Fierce este mult mai mult decât un simplu scaner IP sau un instrument DDoS. Este un instrument de recunoaștere excelent care este utilizat de comunitățile whitehat din întreaga lume.

Fierce este conceput special pentru rețelele corporative și este utilizat pentru a descoperi ținte probabile în rețelele sistemelor lor. Capabil să scaneze domenii în câteva minute, Fierce devine instrumentul preferat pentru efectuarea verificărilor de vulnerabilitate în rețelele mari.

Atribute

Unele dintre caracteristicile sale definitorii includ:

- efectuează căutări inversate pentru intervalul specificat

- Scanarea intervalelor IP interne și externe

- Capabil să efectueze întreaga scanare de clasă C

- enumeră înregistrările DNS pe ținte

- Capacități excelente de forță brută, combinate cu căutări inverse, în cazul în care forța brută nu reușește să localizeze mai multe gazde

- Descoperirea serverelor de nume și atacul Transfer de zonă

Pentru a vedea mai multe detalii despre funcționalitățile și utilitățile acestei minuni de inginerie software, rulați semnul -h pe acesta.

Cum Fierce efectuează scanarea

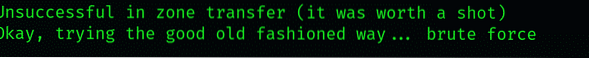

În ciuda faptului că este un instrument de recunoaștere atât de resursiv și eficient, funcționarea este relativ simplă. Începe procesul de scanare cu atacuri de forță brută dacă nu este posibil să efectueze cu ușurință transferul de zonă al domeniului țintă. Fierce folosește o listă de cuvinte predeterminată care conține subdomenii posibile pe care le poate detecta. Dacă un subdomeniu nu este pe listă, acesta nu va fi detectat.

Efectuarea unei scanări de bază cu Fierce

Să demonstrăm cum funcționează Fierce cu o scanare simplă cu setări implicite. Aici, efectuăm o scanare de bază pe (websitename.com). Pentru a iniția scanarea, tastați:

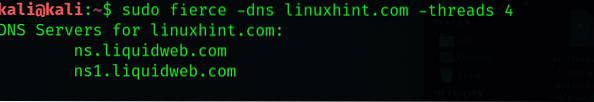

$ feroce -dns linuxhint.com -file 4

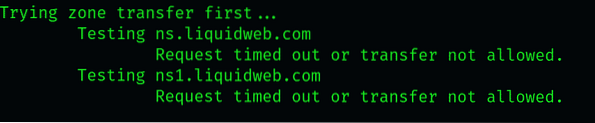

Scanarea solicită numele serverelor pe care este găzduit site-ul web țintă. Apoi, va încerca un transfer de zonă împotriva acelor servere, care este cel mai probabil să eșueze, dar, în rare ocazii, poate funcționa. Acest lucru se datorează în principal faptului că interogările DNS efectuate de scanare se termină împotriva serverelor terțe.

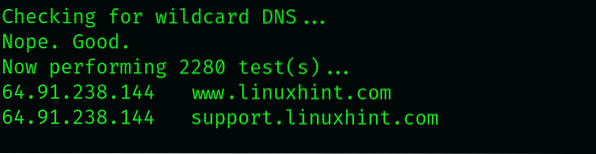

Dacă transferul de zonă eșuează, scanarea ar încerca să localizeze înregistrarea wildcard A, care este relevantă, deoarece listează toate subdomeniile care sunt atribuite automat unei adrese IP. Înregistrările DNS A arată ca:

Aceste înregistrări pot exista sau nu pentru un anumit site web, dar dacă există (să presupunem că pentru un site web numit site-ul nostru web), vor arăta ceva de genul:

Observați cum arată temperatura rezolvată la a.b.c.d. Acest lucru se datorează în parte faptului că în DNS, o valoare de *, rezolvă un subdomeniu la adresa sa IP. Încercările de subdomenii de forțare brută efectuate sunt de obicei suportate și neutralizate de acest tip de înregistrare. Totuși, putem procura câteva date relevante căutând valori suplimentare.

De exemplu, puteți afla dacă un subdomeniu este legitim, uitându-vă la adresa IP la care este rezolvat. Dacă mai multe adrese URL se rezolvă la un anumit IP, este probabil pierdut pentru a proteja serverul de scanări, cum ar fi cel pe care îl efectuăm aici. De obicei, site-urile web cu valori IP unice sunt reale.

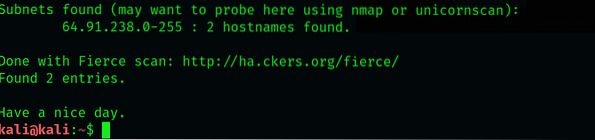

Trecând la alte rezultate ale scanării, veți vedea că au fost detectate 11 intrări din cele 1594 de cuvinte pe care le-am verificat. În cazul nostru, am găsit o singură intrare (c.xkcd.com) care conținea informații vitale după verificarea temeinică. Să vedem ce are această intrare pentru noi.

Privind câteva informații aici, se poate spune că unele dintre ele ar putea fi subdomenii pe care Fierce nu le-ar putea detecta. Putem folosi fragmente de aici pentru a ne îmbunătăți lista de cuvinte pe care scanarea o folosește pentru a detecta subdomeniile.

Să îi instruim pe Fierce să efectueze căutări DNS fwd și invers cu comanda nslookup.

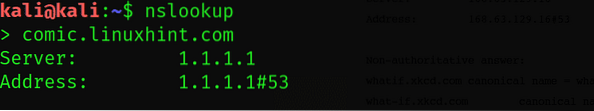

$ nspectup

Utilitarul nslookup a verificat banda desenată.linuxhint.com subdomeniu și nu a reușit să obțină rezultate. Cu toate acestea, este vorba de verificarea whatif-ului.linuxhint.subdomeniul com a dat unele rezultate substanțiale: și anume un răspuns record și CN.

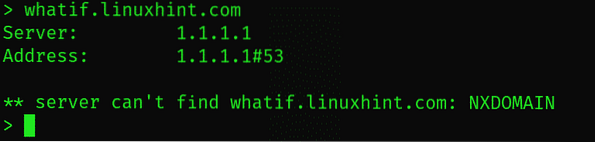

$ nslookup> whatif.linuxhint.com

Să aruncăm o privire bună la „whatif.linuxhint.com ”rezultă subdomeniul

Acordați atenție înregistrării CNAME, care este, în esență, o redirecționare. De exemplu, dacă CNAME primește o interogare pentru whatif.xkcd.com, va redirecționa solicitarea către un subdomeniu similar. Există apoi încă două înregistrări CNAME, care finalizează cererea la prod.eu.ssl.global.fastlylb.net, care se află la adresa IP, după cum se vede în ultima înregistrare A.

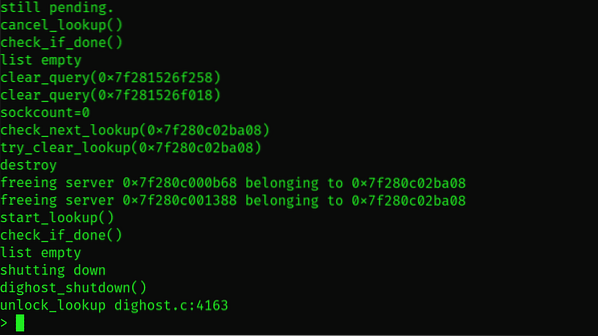

Puteți accesa modul detaliat al nslookup tastând nslookup type set d2 pentru a vedea rezultatele mult mai detaliat.

$ nslookup> set d2$ nslookup> whatif.linuxhint.com

Vă recomandăm să vă familiarizați cu comanda nslookup. Este disponibil pe toate sistemele de operare populare și vă economisește mult timp când testați un server pentru subdomenii.

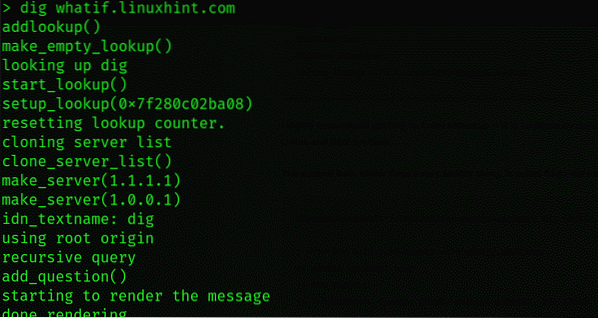

Există un alt instrument grozav numit dig, care are o funcție similară. Activați excavarea și vi se vor prezenta următoarele:

$ nslookup> dig whatif.linuxhint.com

Cu IP-urile returnate, putem pune mâna pe câteva lucruri mai utile despre rețelele pe care le-am scanat. Dacă ar fi efectuat un pentest pentru o companie, s-ar putea să avem o idee despre spațiul lor public IP și ar putea justifica investigarea IP-urilor conexe pentru investigație.

În concluzie:

După cum am menționat anterior, Fierce este mult mai mult decât un simplu scaner de rețea. Am enumerat mai jos câteva dintre comenzi și utilizările acestora; Vă recomand să încercați în continuare.

- Listă de cuvinte - specificați un fișier de listă de cuvinte pe care să căutați subdomenii pe un server.

- conectare - Această caracteristică stabilește o conexiune cu subdomeniile identificate în timpul scanării

- întârziere - specifică o întârziere în secunde între interogările către server

- dnsserver - trimiteți cereri dnsserver

- fișier - descarcă rezultatele scanării într-un director specificat

Phenquestions

Phenquestions