De obicei, atunci când este detectată prezența unui rootkit, victima are nevoie pentru a reinstala sistemul de operare și hardware-ul nou, analizați fișierele pentru a fi transferate la înlocuitor și în cel mai rău caz va fi necesară înlocuirea hardware-ului.Este important să subliniem posibilitatea falsului pozitiv, aceasta este principala problemă a chkrootkit, prin urmare, atunci când este detectată o amenințare, recomandarea este de a rula alternative suplimentare înainte de a lua măsuri, acest tutorial va explora pe scurt rkhunter ca alternativă. De asemenea, este important să spunem că acest tutorial este optimizat pentru utilizatorii de distribuții Linux și Debian, singura limitare pentru ceilalți utilizatori de distribuții este partea de instalare, utilizarea chkrootkit este aceeași pentru toate distribuțiile.

Deoarece rootkit-urile au o varietate de modalități de a-și atinge obiectivele ascunzând software-ul rău intenționat, Chkrootkit oferă o varietate de instrumente pentru a-și permite aceste modalități. Chkrootkit este o suită de instrumente care include programul principal chkrootkit și biblioteci suplimentare care sunt enumerate mai jos:

chkrootkit: Programul principal care verifică binarele sistemului de operare pentru modificările rootkit-ului pentru a afla dacă codul a fost adulterat.

ifpromisc.c: verifică dacă interfața este în modul promiscuu. Dacă o interfață de rețea este în modul promiscuu, aceasta poate fi utilizată de un atacator sau de un software rău intenționat pentru a captura traficul de rețea pentru a-l analiza ulterior.

chklastlog.c: verifică ștergerile ultimului jurnal. Lastlog este o comandă care afișează informații despre ultimele conectări. Un atacator sau rootkit poate modifica fișierul pentru a evita detectarea dacă administratorul sysadmin verifică această comandă pentru a afla informații despre autentificări.

chkwtmp.c: verifică ștergerile wtmp. În mod similar, la scriptul anterior, chkwtmp verifică fișierul wtmp, care conține informații despre datele de conectare ale utilizatorilor pentru a încerca să detecteze modificări în cazul în care un rootkit a modificat intrările pentru a preveni detectarea intruziunilor.

check_wtmpx.c: Acest script este același cu cel de mai sus, dar sistemele Solaris.

chkproc.c: verifică semnele troienilor în LKM (module de nucleu încărcabile).

chkdirs.c: are aceeași funcție ca cele de mai sus, verifică troienii din modulele kernel.

siruri de caractere.c: înlocuire rapidă și murdară a șirurilor cu scopul de a ascunde natura rootkit-ului.

chkutmp.c: acesta este similar cu chkwtmp, dar verifică fișierul utmp.

Toate scripturile menționate mai sus sunt executate atunci când rulăm chkrootkit.

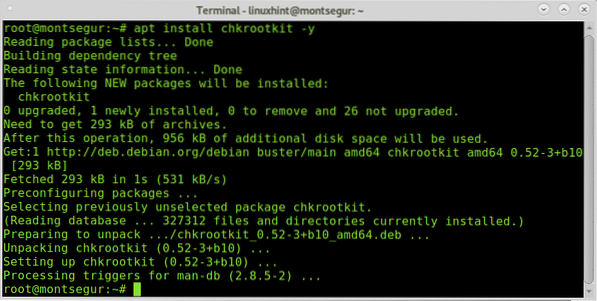

Pentru a începe instalarea chkrootkit pe Debian și pe distribuțiile Linux bazate pe rularea:

# apt install chkrootkit -y

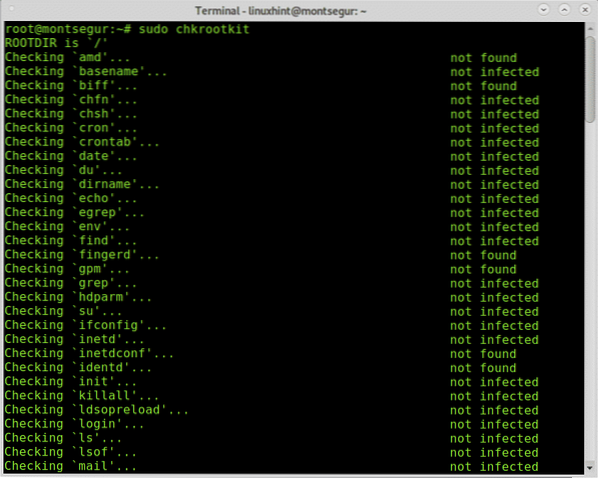

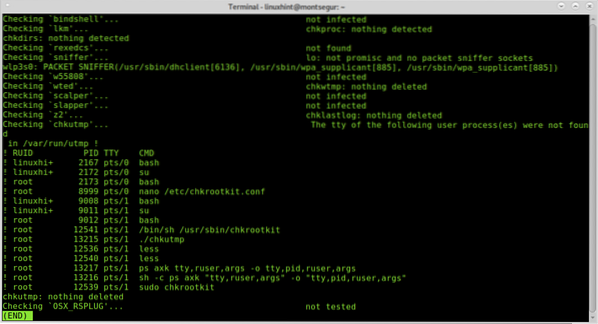

Odată instalat pentru al rula, executați:

# sudo chkrootkit

În timpul procesului puteți vedea toate scripturile care integrează chkrootkit sunt executate făcând fiecare parte.

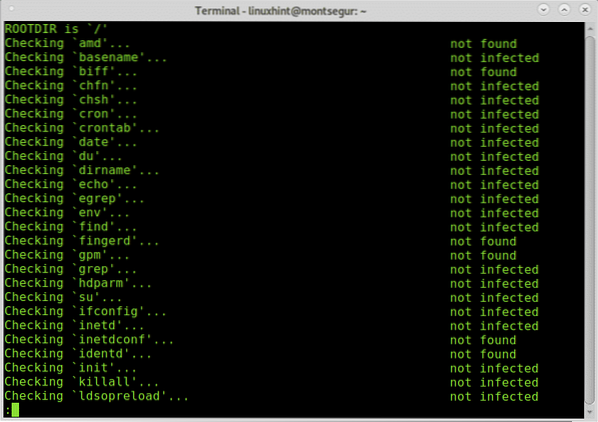

Puteți obține o vizualizare mai confortabilă cu defilare adăugând pipă și mai puțin:

# sudo chkrootkit | Mai puțin

De asemenea, puteți exporta rezultatele într-un fișier utilizând următoarea sintaxă:

# sudo chkrootkit> rezultate

Apoi pentru a vedea tipul de ieșire:

# rezultate mai puține

Notă: puteți înlocui „rezultatele” pentru orice nume doriți să dați fișierului de ieșire.

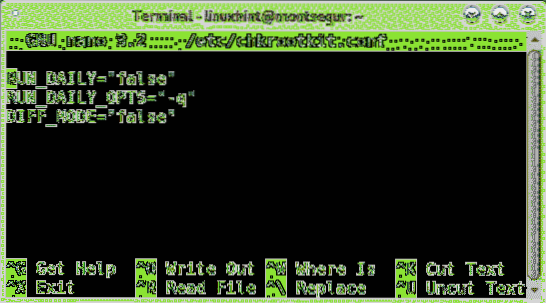

În mod implicit, trebuie să rulați chkrootkit manual așa cum s-a explicat mai sus, totuși puteți defini scanări automate zilnice editând fișierul de configurare chkrootkit aflat la / etc / chkrootkit.conf, încercați-l folosind nano sau orice editor de text care vă place:

# nano / etc / chkrootkit.conf

Pentru a realiza scanare automată zilnică, prima linie conține RUN_DAILY = ”false” ar trebui să fie editat în RUN_DAILY = ”adevărat”

Așa ar trebui să arate:

presa CTRL+X și Da pentru a salva și a ieși.

Rootkit Hunter, o alternativă la chkrootkit:

O altă opțiune pentru chkrootkit este RootKit Hunter, este, de asemenea, un complement având în vedere dacă ați găsit rootkit-uri folosind unul dintre ele, utilizarea alternativă este obligatorie pentru a arunca falsurile pozitive.

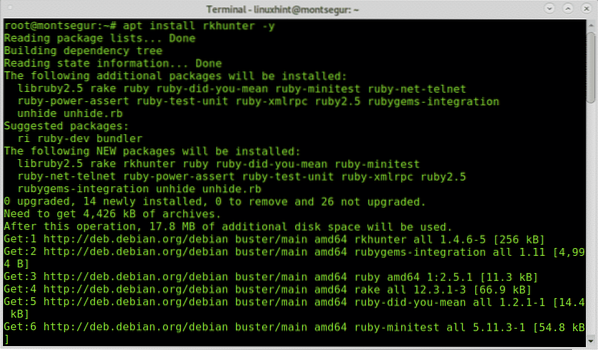

Pentru a începe cu RootKitHunter, instalați-l executând:

# apt install rkhunter -y

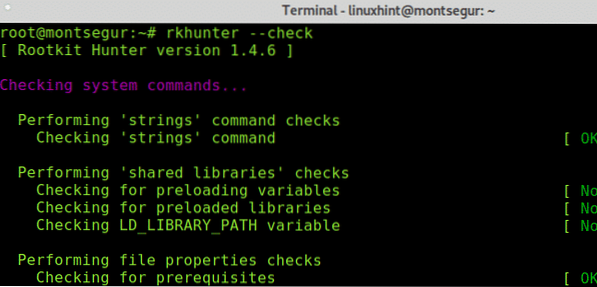

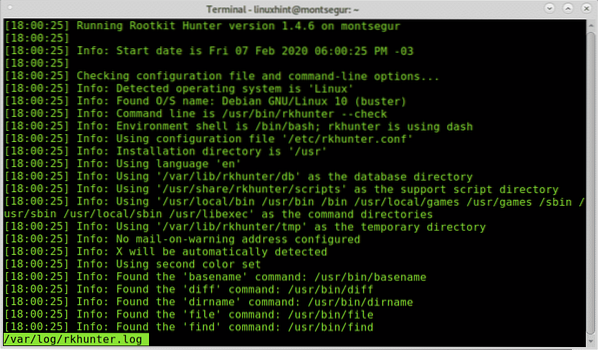

Odată instalat, pentru a rula un test executați următoarea comandă:

# rkhunter - verificațiDupă cum puteți vedea, la fel ca și chkrootkit, primul pas al RkHunter este analizarea sistemelor binare ale sistemului, dar și a bibliotecilor și șirurilor:

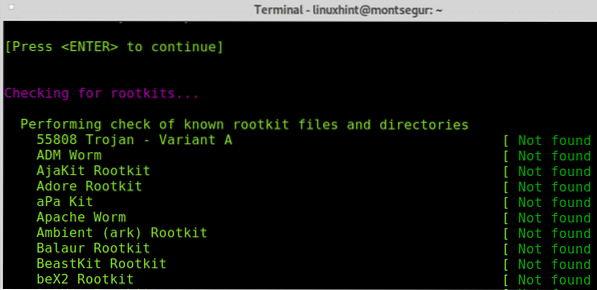

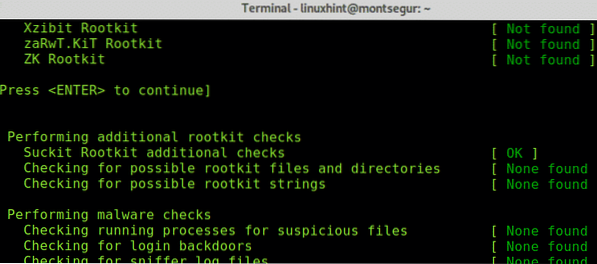

După cum veți vedea, spre deosebire de chkrootkit RkHunter vă va solicita să apăsați ENTER pentru a continua cu pașii următori, anterior RootKit Hunter a verificat binele și bibliotecile sistemului, acum va merge pentru rootkit-uri cunoscute:

Apăsați ENTER pentru a permite RkHunter să continue cu căutarea rootkiturilor:

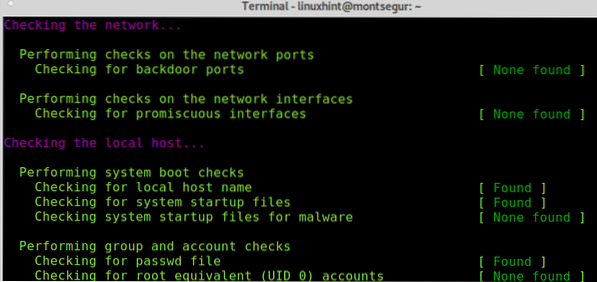

Apoi, ca și chkrootkit, vă va verifica interfețele de rețea și, de asemenea, porturile cunoscute pentru faptul că sunt utilizate de ușile din spate sau troieni:

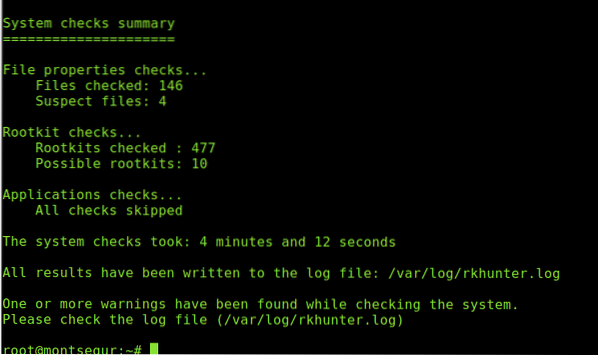

În cele din urmă va imprima un rezumat al rezultatelor.

Puteți accesa oricând rezultatele salvate la / var / log / rkhunter.Buturuga:

Dacă bănuiți că dispozitivul dvs. poate fi infectat de un rootkit sau compromis, puteți urma recomandările enumerate la https: // linuxhint.com / detect_linux_system_hacked /.

Sper că ați găsit util acest tutorial despre Cum se instalează, se configurează și se utilizează chkrootkit. Continuați să urmăriți LinuxHint pentru mai multe sfaturi și actualizări despre Linux și rețea.

Phenquestions

Phenquestions