Internet Control Message Protocol, cunoscut și sub numele de ICMP, este un protocol utilizat pentru a verifica conectivitatea gazdelor dintr-o rețea. Putem folosi și acest protocol pentru a diagnostica problemele dintr-o rețea. Dar, din punct de vedere al securității, poate fi folosit și de cineva pentru a efectua un atac DDoS. O inundație de ping sau un atac Distribuit Denial of Service (DDoS) este o formă de atac în care cineva trimite o mulțime de cereri de ping către o gazdă și gazda devine aproape inaccesibilă traficului de rutină. Pentru a evita acest tip de situație, administratorii de rețea blochează de obicei ICMP în rețeaua lor. În acest articol, vom afla cum tabelele IP pot fi utilizate pentru a bloca ICMP pe serverul nostru.

Care sunt tabelele IP?

IP Tables este un program de utilitate firewall pentru sistemele de operare Linux. Poate fi folosit pentru a accepta, refuza sau returna traficul de rețea către sau de la o sursă. Observă traficul de rețea care vine folosind diferite seturi de reguli definite într-un tabel. Aceste seturi de reguli se numesc lanțuri. Tabelele IP observă pachetele de date și care pachete se potrivesc cu regulile sunt direcționate către un alt lanț sau atribuite uneia dintre următoarele valori.

- ADMIS: Pachetul va fi permis să treacă

- CĂDERE BRUSCA: Pachetul nu va fi permis să treacă

- ÎNTOARCERE: Lanțul va readuce pachetul la lanțul anterior.

Instalarea tabelelor IP

Pentru majoritatea distribuțiilor Linux, tabelele IP sunt preinstalate. Puteți verifica dacă sunt instalate sau nu tabele IP, tastând următoarea comandă în terminal.

[email protected]: ~ $ iptables --versionDacă tabelele IP nu sunt instalate, le puteți instala executând următoarea comandă în terminal.

[e-mail protejat]: ~ $ sudo apt-get update[e-mail protejat]: ~ $ sudo apt-get install iptables

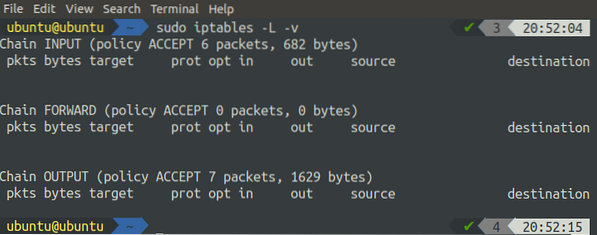

Putem verifica starea implicită a tabelelor IP executând următoarea comandă în terminal.

[e-mail protejat]: ~ $ sudo iptables -L -vSteagul „-L” listează toate regulile, iar steagul „-v” afișează informații detaliate.

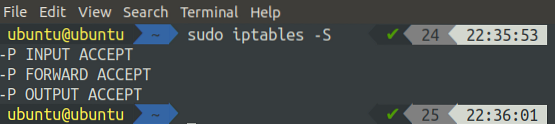

Alternativ, putem lista, de asemenea, toate regulile adăugate la tabelele IP executând următoarea comandă în terminal.

[e-mail protejat]: ~ $ sudo iptables -S

În mod implicit, toate lanțurile acceptă pachetele și aceste lanțuri nu au o regulă atribuită.

Atribuirea de reguli lanțurilor

Inițial, nicio regulă nu este atribuită niciunui lanț și toți acceptă traficul de rețea. Acum, în această secțiune, vom vedea cum putem defini reguli personalizate pentru a bloca sau a permite traficul de rețea. Pentru a defini o nouă regulă, folosim semnalizatorul „A” (adăugați), care indică tabelelor IP că va fi definită o nouă regulă. Următoarele opțiuni sunt, de asemenea, utilizate împreună cu steagul „A” pentru a descrie regula.

-eu (interfață): această opțiune indică prin care interfață doriți ca traficul de rețea să fie permis sau blocat. Puteți obține o listă a tuturor interfețelor din sistemul dvs. executând următoarea comandă în terminal.

[e-mail protejat]: ~ $ ifconfig-p (protocol): Această opțiune definește ce protocol doriți să filtrați folosind tabele IP. Acesta poate fi TCP, UDP, ICMP, ICMPV6 etc. Puteți aplica reguli tuturor protocoalelor utilizând toate opțiunile.

-s (sursă): Această opțiune arată sursa traficului de rețea, cum ar fi adresa IP sau numele domeniului.

-dport (port de destinație): Această opțiune este utilizată pentru a indica portul de destinație pentru traficul de rețea.

-j (țintă): Această opțiune este utilizată pentru a afișa ținta. Poate fi ACCEPT, DROP, REJECT sau RETURN. Această opțiune este obligatorie pentru fiecare regulă.

În general, sintaxa de bază pentru adăugarea unei reguli va fi următoarea:

[e-mail protejat]: ~ $ sudo iptables -A-p

Blocarea ICMP folosind tabele IP

Până în prezent, avem o înțelegere de bază a tabelelor IP și a utilizării acestora pentru a permite sau bloca traficul pe anumite porturi prin interfețe specifice. Acum, vom folosi tabele IP pentru a bloca ICMP pe serverul nostru.

Următoarea comandă va adăuga o regulă pentru a bloca ICMP pe computer:

[email protected]: ~ $ sudo iptables -A INPUT -j REJECT -p icmp --icmp-type echo-requestDupă executarea comenzii de mai sus, verificați acum starea tabelelor IP.

[e-mail protejat]: ~ $ sudo iptables -L -v

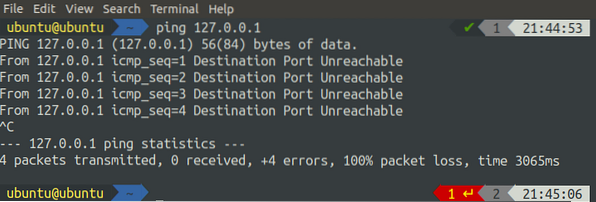

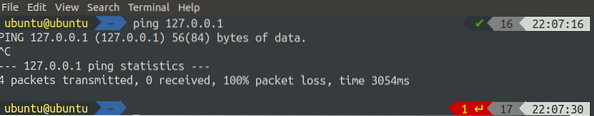

Putem vedea că s-a adăugat o regulă lanțului INPUT, care arată că tot traficul ICMP va fi respins. Acum, dacă facem ping-ul sistemului nostru din orice alt sistem din aceeași rețea, acesta va respinge cererea. Putem vedea rezultatul făcând o cerere ping de la localhost

[e-mail protejat]: ~ $ ping 127.0.0.1

Putem vedea că primim mesaje de respingere din sistem dacă încercăm să îi facem o solicitare de ping.

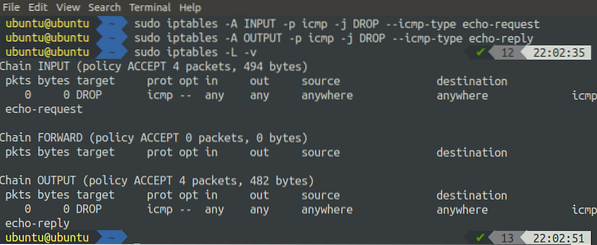

Alternativ, următoarele două comenzi pot fi folosite pentru a adăuga reguli pentru a bloca ICMP pe serverul nostru.

[protejat prin e-mail]: ~ $ sudo iptables -A INPUT -p icmp -j DROP - cerere echo tip icmp[protejat prin e-mail]: ~ $ sudo iptables -A OUTPUT -p icmp -j DROP - răspuns ecou tip icmp

După adăugarea acestor două reguli, verificați acum starea tabelelor IP.

[e-mail protejat]: ~ $ sudo iptables -L -v

Putem vedea că comanda de mai sus a adăugat două reguli, una la lanțul INPUT și cealaltă la lanțul OUTPUT.

Diferența dintre DROP și REJECT este că, atunci când folosim REJECT, ne arată un avertisment (Portul de destinație nu poate fi accesat) atunci când facem ping deoarece cererea este respinsă și nu ajunge la port. Pe de altă parte, atunci când folosim un DROP, acesta scade pur și simplu rezultatul. Intrarea nu este respinsă, este procesată, dar ieșirea nu este afișată așa cum se arată mai jos

Concluzie

Hackerii adoptă diferite metode pentru a efectua atacuri distribuite de refuz de serviciu (DDoS) către servere. Inundația Ping este, de asemenea, o formă de atac DDoS. Hackerii trimit atât de multe cereri de ping către server încât serverul își folosește toată puterea de calcul pentru a procesa cererile de ping și nu efectuează procesarea sa reală. În acest scenariu sau în alte scenarii multiple, poate fi necesar să blocați ICMP pe server.

În acest articol, am învățat diferite moduri de a bloca ICMP folosind tabele IP. Am discutat despre cum putem adăuga diferite reguli pentru a bloca ICMP pe serverul nostru. În același mod, putem folosi tabele IP pentru a bloca orice tip de trafic pe orice port folosind tabele IP.

Phenquestions

Phenquestions